MySQL ⎻ это одна из самых популярных открытых реляционных систем управления базами данных. Она широко используется веб-разработчиками для хранения и управления данными; Однако важно обеспечить безопасность данных‚ обеспечивая правильное управление доступом к базам данных MySQL.

Аутентификация и авторизация

Для обеспечения безопасности базы данных MySQL используются два ключевых процесса⁚ аутентификация и авторизация.

- Аутентификация⁚ Этот процесс проверяет подлинность пользователей и их учетных данных при попытке доступа к базе данных MySQL. В MySQL аутентификация может быть осуществлена с помощью пароля или через внешние системы‚ такие как LDAP.

- Авторизация⁚ После успешной аутентификации пользователей‚ процесс авторизации определяет их права доступа к различным частям базы данных MySQL‚ таким как таблицы‚ представления и процедуры.

Управление пользователями

MySQL предоставляет мощные инструменты для управления пользователями и их привилегиями. Вот некоторые из основных команд для управления пользователями в MySQL⁚

Создание нового пользователя

CREATE USER 'username'@'hostname' IDENTIFIED BY 'password';

Удаление пользователя

DROP USER 'username'@'hostname';

Изменение пароля пользователя

SET PASSWORD FOR 'username'@'hostname' = 'newpassword';

Назначение привилегий

GRANT привилегия ON database.table TO 'username'@'hostname';

Отзыв привилегий

REVOKE привилегия ON database.table FROM 'username'@'hostname';

Стандартные роли и привилегии

MySQL имеет предопределенные роли со своими стандартными привилегиями‚ такими как SELECT‚ INSERT‚ UPDATE‚ DELETE‚ ALTER и другие. Эти стандартные роли могут быть использованы для назначения базовых привилегий пользователям. Например‚ роль 'SELECT' позволяет пользователю выполнять только операцию выборки данных из базы данных‚ в то время как роль 'ALL PRIVILEGES' дает полный доступ к базе данных.

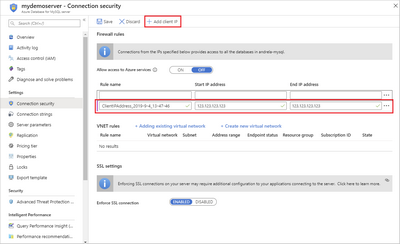

Ограничение доступа по IP-адресу

MySQL также предоставляет возможность ограничивать доступ к базе данных по IP-адресу. Это может быть полезно для обеспечения безопасности в случае‚ если база данных развернута в облачной среде или доступна через интернет.

GRANT привилегия ON database.table TO 'username'@'ip_address';

Управление доступом к базам данных MySQL играет ключевую роль в обеспечении безопасности хранимой информации. Правильная настройка привилегий и механизмов аутентификации позволяет минимизировать риски утечки данных и несанкционированного доступа.

Система управления базами данных MySQL очень часто используется для хранения конфиденциальной информации на веб-сайтах. В случае обычного веб-сайта или форума он может хранить сообщения пользователей, данные динамических страниц и данные посетителей, а в случае онлайн-сервиса он хранит конфиденциальные данные и другие данные о пользователе и его действиях. Все эти факторы приводят к тому, что общая безопасность веб-сайта или, скорее, всей интернет-системы зависит от того, насколько безопасен сервер базы данных.

При обычном виртуальном хостинге каждый клиент получает свой собственный логин и пароль, и у них есть доступ только к одной базе данных, где они могут создавать столько таблиц, сколько захотят. Один и тот же физический сервер базы данных используется разными клиентами, каждый из которых имеет доступ только к одной конкретной базе данных. Ситуация, при которой у пользователя есть одна база данных, за владение которой движок борется. форум (который требует создания сотен или более таблиц) и скрипты для списков рассылки, новостей, скрипта поисковой системы, а если у вас установлена система управления контентом (CMS) или электронный магазин — то база данных содержит огромное количество разные таблицы, иногда с очень странными и бессмысленными именами (хорошо, если в двух скриптах не используются таблицы с одинаковым именем, но разная структура). В таких случаях было бы очень желательно иметь возможность создать несколько отдельных баз данных и выделить их для разных приложений (например, одну для форума, другую для интернет-магазина).

Помимо хлопот по управлению несколькими сотни таблиц в одной базе данных, вы также столкнетесь с необходимостью ограничивать доступ к таблицам, базам данных и даже отдельным столбцам данной таблицы для разных пользователей. Уверяем вас, что разработчики MySQL уже позаботились об этой ситуации: MySQL имеет очень гибкий и эффективный механизм для управления и ограничения доступа пользователей к таблицам и базам данных.

Как и в таблице user, в таблице db вы можете установить разные разрешения для разных баз данных. Таким образом, вы можете разрешить пользователям создавать новые таблицы только в их собственных базах данных и предотвратить даже простой просмотр сторонних баз данных. Синтаксис всех полей полностью аналогичен синтаксису пользовательской таблицы.

Когда пользователь подключается, сервер MySQL сначала обрабатывает пользовательскую таблицу (объявленные там правила доступа являются глобальными), а затем, если прав недостаточно или права не могут быть определены доступ к базе данных — продолжает поиск в таблице db. Если во второй таблице нет подходящегоразрешений, сервер пытается найти их в таблицах tables_priv и columns_priv. Только когда сервер определяет на основе информации из всех доступных таблиц, что клиент не разрешил запрошенное действие, он отклоняет запрос клиента.

Таблица хостов также аналогична приведенной выше, только вместо имен пользователей и паролей для определения разрешений используется имя хоста или IP-адрес. На первый взгляд видно, что информация во многом дублируется. В конце концов, таблицы db и host почти эквивалентны и содержат одни и те же данные. На самом деле это немного другая ситуация. Хост таблицы не может быть изменен с помощью операторов SQL GRANT и REVOKE, его можно редактировать только напрямую. Когда сервер решает разрешить клиенту доступ к базам данных, он сначала ищет имя хоста или IP-адрес в таблице хостов. Если есть соответствующая запись в таблице хостов, разрешения из таблицы хостов и базы данных объединяются, и клиенту предоставляются некоторые разрешения. Если в таблице хостов нет упоминания о хосте или IP-адресе, сервер даже не смотрит на таблицу db, поэтому

потому что, если клиент не может подключиться к хосту, тогда поиск разрешений для отдельных баз данных бессмыслен.

Наконец, отметим один нюанс при определении разрешений. Сервер MySQL не сравнивает напрямую предпочтения при их поиске и сравнении. Например, предпочтения символов имеют приоритет над использованием подстановочных знаков. Пример: если есть две записи % .hostinfo.ru и admin.hostinfo.ru, вторая запись имеет более высокий приоритет. Следовательно, если для одного и того же пользователя существуют разные разрешения, в зависимости от хоста или других параметров, сначала будет выбрана запись с более точным и однозначным параметром. То же самое касается IP-адресов.

.